Les grandes institutions gouvernementales et militaires occidentales font confiance à Bacula, principalement en raison des niveaux de sécurité particulièrement élevés qu’il offre. Lisez ci-dessous pour comprendre pourquoi vous devez passer de toute urgence aux niveaux de sécurité de Bacula dans votre organisation.

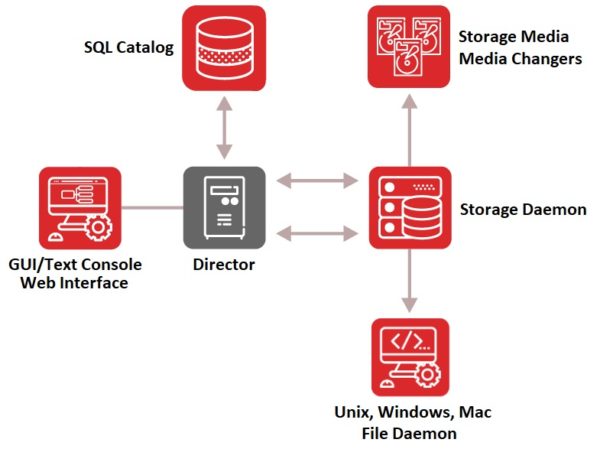

L’extrême flexibilité de Bacula, qui lui permet de s’adapter et de s’insérer dans un environnement utilisateur sans compromis, contribue de manière inhérente à la sécurité de l’organisation et ne peut être sous-estimée. L’architecture modulaire de Bacula n’a pas besoin et ne permet pas de communication bidirectionnelle entre ses éléments individuels, ce qui élimine les vulnérabilités de sécurité fondamentales en une seule fois dont souffrent la plupart de ses concurrents. Les qualités exceptionnelles de Bacula en matière de sécurité sont multipliées de manière exponentielle par le simple fait que, bien que Bacula puisse protéger pratiquement n’importe quelles données à partir de n’importe quel système d’exploitation, son moteur central fonctionne sur Linux. De ce fait, il est nettement plus sécurisé que ses homologues.